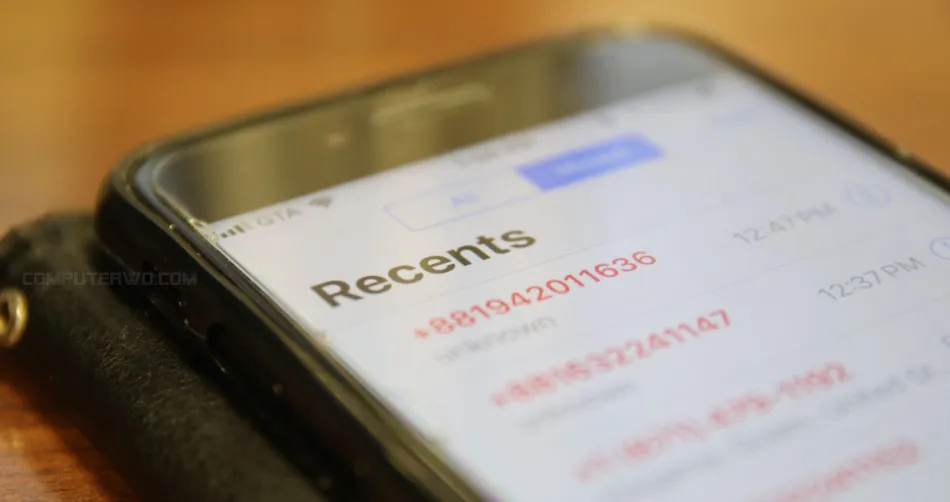

من الوارد جدًا أن تكون قد تعرضت لهذا الموقف: تنظر إلى هاتفك لتجد عدة

مكالمات فائتة

لم تنتبه لها أصلاً، وعند فحص

سجل المكالمات، تكتشف أن هذه المكالمات من أرقام دولية غريبة لا تنتمي لأي شخص تعرفه.

بالتأكيد قد يتبادر إلى الذهن عدة تفسيرات منطقية للأمر مثل أن يكون المتصل قد

أخطأ في طلب رقمك، خاصة مع تشابه بعض رموز الدول. أو ربما يكون أحد أصدقائك أو

أقاربك في دولة أجنبية ويحتاج إلى مساعدة، لكنه لا يستطيع تحمل

تكلفة المكالمة الدولية

ويأمل أن تتصل به. أو أنها مجرد شركة دولية تحاول الوصول إليك لأسباب تجارية

مشروعة. ومع ذلك، في الغالبية العظمى من الحالات، هذه المكالمات ليست بريئة كما

قد تبدو. في الواقع، إنها جزء من

مخطط احتيال

معقد ومنتشر عالميًا يُعرف باسم

"Wangiri fraud" باليابانية، والتي تعني حرفيًا "احتيال الرنة الواحدة". طريقة الاحتيال هذه، والتي أصبحت

شائعة بشكل متزايد في السنوات الأخيرة، تبقى مُبهمة وتثير العديد من الأسئلة،

فكيف من الممكن تنفيذ احتيال عبر تلقي مكالمة هاتفية من رقم دولي مجهول؟ في هذا

الموضوع سنتناول كل التفاصيل بخصوص الأمر.

فخ المكالمات الفائتة من أرقام دولية

استغلال المحتالون فضولنا الطبيعي

تعتمد هذه الطريقة من الاحتيال على استغلال الفضول الطبيعي للبشر، حيث أن

معظم الأشخاص عند استقبالهم مكالمة هاتفية، خاصة من رقم غريب أو دولي، غالبًا

ما يدفعهم الفضول لمعرفة هوية المتصل وسبب اتصاله. في بعض الحالات، هذا الفضول

قد يكون قويًا بما يكفي لدفع البعض إلى معاودة الاتصال بالرقم المجهول، وهنا

تكمن المشكلة. إعادة الاتصال بهذا الرقم الدولي الغريب له تكلفة باهظة، ففي حين

أن المكالمات الدولية العادية ليست رخيصة بالفعل، فإن الاتصال بأرقام المحتالين

له تسعيرة أكبر بكثير. من الشائع أن تصل تكلفة الدقيقة الواحدة إلى عدة دولارات

أمريكية.

بالنسبة للآلية المتبعة للاحتيال بهذه الطريقة، فإنها عادًة ما تتبع عدة

خطوات تبدأ باستخدام المحتالون مراكز اتصال بشرية أو أنظمة اتصال آلية لإجراء

مكالمات دولية سريعة لآلاف الأرقام، ثم يتم إغلاق المكالمة سريعًا قبل

أن يتمكن الطرف الآخر من الرد، تاركين مكالمة فائتة في سجل الهاتف

أحيانًا لا ينتبه المستقبل لها إلا فيما بعد. بعد ذلك ينتظر المحتالون رد

الفعل، حيث يعتمدون على أن نسبة من "الضحايا المستهدفين" سيقومون بمعاودة

الاتصال بالرقم من باب الفضول، وعندما يحدث ذلك بالفعل سيواجه

المتصل الضحية رسالة صوتية آلية أو مجرد سماع موسيقى انتظار أو

موظف مركز اتصال يحاول إطالة مدة المكالمة قدر الإمكان.

هناك حالات أخرى حيث يعتمد المحتال طرق أكثر ذكاءً، مثل اختراق أنظمة

الاتصالات الهاتفية الداخلية للشركات والمؤسسات المعروفة ثم استغلال الاختراق

لجعل نظام الشركة يقوم بإجراء آلاف الاتصالات الآلية في فترة زمنية قصيرة إلى

أرقام خاصة يسيطر عليها المحتالين ليجمعوا المال بسرعة. بالمجمل يفقد الضحايا

كميات صغيرة من المال لكل منهم، لكن المجموع قد يكون كبيرًا ويبلغ ملايين

الدولارات أحيانًا.

التكلفة الخفية وراء هذا النوع من الاحتيال

نستشف من السطور السابقة أن المكالمات إلى أرقام المحتالين تكلفهم مبالغ كبيرة

نسبيًا بالمقارنة مع المكالمات الدولية العادية، ما قد يجعلك تظن أنهم «يتاجرون

في الخسارة» فكيف من الممكن للمحتالين أن يحققوا الربح من أمر كهذا؟ الجواب

ببساطة هو استخدامهم نوع خاص من الأرقام يُعرف بـ "أرقام الخدمات المميزة"

Premium Rate Numbers. هذه الأرقام لها خصائص فريدة تجعلها مختلفة عن الأرقام العادية مثل

أنها تفرض رسومًا أعلى بكثير من الأرقام العادية والدولية، كما أن مالكي هذه

الأرقام يحصلون على نسبة من تكلفة كل مكالمة واردة إليهم.

هذه الأرقام متاحة في الغالبية العظمى من البلدان وربما رأيتها حتى أثناء

مشاهدة المسابقات التلفزيونية، على سبيل المثال. ومع أنها مصممة في الأصل

لخدمات مشروعة مثل خطوط المساعدة أو الاستعلامات أو الدعم المعنوي أو سواها من

الخدمات الهاتفية، إلا أن المحتالين يسيئون استخدامها لتحقيق أرباح غير مشروعة.

بالنسبة للجانب القانوني تجاه احتيال المكالمات الدولية هذا، فإن معظم

البلدان تفرض قوانين صارمة تجاه استخدام أرقام الخدمات المميزة هذه، إذ تكون

متاحة فقط للشركات المرخصة، وهناك رقابة دائمة تمنع قيام الشركات باستخدامها في

إطار الخداع والتلاعب، بل وقد تفرض على مالكي الأرقام أن يعلنوا مسبقًا عن

تكلفتها لتجنب خسارة المستخدمين للمال. إلا أن مكافحة هذا النوع من الاحتيال

عادًة يشكل تحديًا كبيرًا للسلطات القانونية والتنظيمية لعوامل مختلفة

منها صعوبة التعقب، حيث يستخدم المحتالون تقنيات متطورة لإخفاء هويتهم

وموقعهم الحقيقي. كذلك الثغرات التنظيمية، ففي بعض البلدان وبالأخص في أفريقيا

وجنوب آسيا، قد تكون التشريعات المتعلقة بأرقام الخدمات المميزة أقل صرامة، مما

يتيح لأي أحد تقريبًا أن يحصل على رقم خدمات، وغالبًا هذا هو سبب انطلاق عمليات

احتيال المكالمات الدولية من هذه البلدان.

ماذا تفعل إن تعرضت للاحتيال بهذه الطريقة؟

تبدو عمليات الاحتيال من نوع ترك المكالمات الفائتة الدولية خطيرة جدًا،

ومع انتشارها ظهرت العديد من الادعاءات والخرافات حولها، خاصة على وسائل

التواصل الاجتماعي. الادعاء الأكثر انتشارًا هو أن هذه المكالمات الدولية

تستطيع سرقة صورك ومحتوى هاتفك بمجرد الرد عليها. وبالطبع لا يوجد أساس علمي

لهذا الادعاء، بل أنه مجرد أسلوب تخويف فقط ومستحيل شكلًا وموضوعًا كما تناولنا

في إجابة سؤال

هل يُمكن اختراق هاتفك من خلال مكالمة هاتفيّة ؟. الادعاء الآخر هو أنك عندما ترد على مكالمات المحتالين، ستستمع إلى

أصواتًا ضارة ومؤذية، أو أنهم يقومون بتنويم الضحايا مغناطيسيًا حتى، وهذا

أيضًا محض خيال ولا يستند إلى أي دليل علمي.

معاودة الاتصال بأرقام المحتالين لن يؤدي إلى اختراق هاتفك وسرقة صورك أو

تعريضك لأمواجًا ضارة. الخطر الحقيقي والوحيد من الرد على هذه المكالمات

هو الخسارة المالية الناتجة عن التكاليف العالية للاتصال بهذه الأرقام. لذلك،

فإن أولى الخُطوات لحماية نفسك من هذا النوع من الاحتيال هو تجنب معاودة

الاتصال بأرقام دولية غير معروفة، مهما كان عدد المكالمات الفائتة. وإن كنت

تتوقع تلقي مكالمة دولية نظرًا لطبيعة عملك، فيجب التحقق من الرقم باستخدام

مختلف

التطبيقات والمواقع المخصصة للبحث عن الأرقام الهاتفية

وأبرزها

Truecaller.

أما في حال تعرضك بالفعل للاحتيال بهذه الطريقة، أي أعدت الاتصال بالرقم الدولي

المجهول الذي ظهر في سجل المكالمات وتم خصم جزء كبير من الرصيد، فالإجراء الذي

يجب اتخاذه عندما يكون هذا النوع من الاحتيال محليًا هو التقدم ببلاغ

لدى الشرطة ليتم التحقيق مع مشغل رقم الخدمات المسؤول عن الأمر وملاحقته

قانونيًا. لكن إذا كان المصدر دوليًا، فالأمر يصبح أكثر تعقيدًا وشبه

مستحيل.

نظرًا لانشغال الشرطة عادة بقضايا وجرائم محلية متعددة، يصبح من الصعب تخصيص

الأفراد والموارد لملاحقة عملية احتيال كهذه، خاصة وأنها تتطلب التعاون مع

البلد حيث يوجد المحتالين والتنسيق مع الجهات الأمنية هناك لتحديد الجناة. في

بعض الأحيان، تقوم شركات الاتصالات بتعويض المستخدمين الذين فقدوا رصيدهم نتيجة

لهذا الاحتيال، لكن هذا النوع من التعويضات نادر جدًا وربما لا يوجد إلا في بعض

الدول المتقدمة، وعادة ما يحدث بعد عمليات احتيال واسعة تستهدف البلد بأكمله

وليس في حالات الاحتيال الفردية.

الأنواع الأخرى من الاحتيال الهاتفي

بينما يعد الاحتيال عبر المكالمات الدولية الفائتة شائعًا، إلا أنه ليس الشكل

الوحيد للاحتيال الهاتفي. هناك أساليب أخرى تستخدم لتحقيق نفس النتيجة

ويجب أن نكون على دراية بها. إحدى هذه الأساليب الشائعة هي استخدام برمجيات

خبيثة أو تقنيات اختراق للسيطرة على أنظمة الهاتف أو الشبكات الخاصة بإحدى

الشركات أو المنظمات. وبما أن هذه الأنظمة عادة ما تكون مُدارة بواسطة أجهزة

كمبيوتر، يمكن للمخترق استغلال هذا الوصول المتقدم لجعل الشركة تجري اتصالات

متتالية إلى الأرقام المميزة التي يمتلكها، وذلك طبعًا دون علم الشركة.

طريقة أخرى تتضمن استغلال تطبيقات الهواتف الذكية، حيث يقوم المحتالون بصنع

تطبيق مشابه لتطبيق شهير ومحبوب ثم يدّعون أن التطبيق نسخة معدلة تحتوي على

ميزات إضافية، كما هو الحال مع "واتس أب بلس"، على سبيل المثال. وفي هذه

التطبيقات الملغمة، يقوم المحتالون بإضافة برمجيات تجعل التطبيق يرسل رسائل

نصية سرًا إلى أرقام خدمات دولية يمتلكونها، ثم يتم حذف هذه الرسائل

(باهظة التكلفة) من سجل الهاتف حتى لا يلاحظ المستخدم ما يجري. لحسن الحظ،

أصبح الاحتيال بهذه الطريقة أكثر صعوبة في الآونة الأخيرة، حيث أن الإصدارات

الحديثة من أندرويد ونظام iOS تفرض قيودًا صارمة على وصول التطبيقات إلى

الوظائف الحساسة، مثل إجراء المكالمات أو إرسال الرسائل النصية، وتتطلب إذنًا

صريحًا من المستخدم.

ليست كل المكالمات الدولية محاولات احتيال

صحيح أن الاحتيال باستخدام المكالمات الفائتة من أرقام دولية هو الشائع وأحد

أكثر أساليب الاحتيال الهاتفي انتشارًا، إلا أنه ليس الوحيد كما تناولنا،

فضلًا عن وجود طرق أخرى أبرزها الخداع المباشر، فبخلاف الاحتيال عبر أرقام

الخدمات المميزة، غالبًا ما يستخدم المحتالون في الخداع المباشر أرقامًا

أمريكية أو أوروبية، بهدف جعل المتلقي يشعر بالثقة تجاه الرقم والرد على

المكالمة. وبعد الرد، يحاول المحتالون استغلال التهديد أو التخويف، أو اللجوء

إلى أساليب خداع أخرى، لدفع الشخص إلى شراء منتج معين. واحدة من الأساليب

الأكثر انتشارًا هي انتحال هيئة مركز خدمة لشركة كبيرة مثل مايكروسوفت،

وإقناع الضحايا بشراء "برنامج حماية قوي" بزعم أن أجهزتهم التي تعمل بنظام

ويندوز معرضة للخطر.

في جميع الأحوال، تطور التكنولوجيا يتبعه دائمًا تطور أساليب الاحتيال. الوعي

والحذر هما أفضل دفاعاتنا ضد هذه التهديدات المستمرة لا محالة، فمن خلال فهم

آليات هذا النوع من الاحتيال وتبني ممارسات آمنة في استخدام الهواتف، يمكننا

حماية أنفسنا من الوقوع ضحية لهذه المخططات الاحتيالية. وتذكر المثل الأمريكي

الشهير: إذا بدا الأمر مشبوهًا أو جيدًا بدرجة لا تصدق، فمن الأرجح أنه كذلك!