عندما نتحدث عن

البرمجيات الخبيثة

فإننا نقصد المظلة الكبيرة التي تضم تحتها مختلف

أنواع البرمجيات الضارة

التي تستهدف الأجهزة الإلكترونية

بغرض التجسس، أو سرقة البيانات، أو لمجرد التخريب. تضم البرمجيات الخبيثة الفيروسات،

وبرمجيات الفدية، وبرمجيات التجسس، وبرمجيات التعدين الخبيثة التي تستغل موارد الجهاز

لتعدين العملات الرقمية

دون إذن المُستخدم، وغيرهم. مُشكلة هذه البرمجيات أنها

تتخفى وراء ملفات تبدو عادية

مثل ملف تثبيت برنامج أو ملف PDF ولكن كلما طال بقاؤها على جهازٍ ما، زادت

خطورتها، لذلك إذا

حملت برمجيات خبيثة عن طريق الخطأ عليك أن تتصرف سريعًا.

كيف تعرف أن جهازك مُصاب بالفيروسات؟ هذا موضوعٌ يطول شرحه تحدثنا عنه سابقًا، أما اليوم فسنتحدث عن خطوات عملية

يمكنك اتخاذها فورًا لإنقاذ ما يمكن إنقاذه.

دليلك للتعامل مع البرمجيات الخبيثة

فصل الإنترنت عن الجهاز فورًا

الخطوة الأولى والأهم التي يجب عليك اتخاذها عند الاشتباه في وجود برمجيات خبيثة

هي فصل الإنترنت عن الجهاز، فورًا وبدون تفكير. تُثبّط هذه الخطوة من نشاط

البرمجيات الخبيثة فورًا وتساعد في منعها من الانتشار أكثر، أو التواصل مع

الخوادم البعيدة، أو سرقة البيانات الشخصية، أو تمكين المُخترقين أو المهاجمين من

التجسس عليك. لذلك إذا كنت تستخدم كابل إيثرنت فافصله مباشرًة، أما إذا كنت

متصلًا عبر الواي فاي، فانقر على أيقونة Wi-Fi الموجودة في الزاوية السُفلية

اليُمنى أو افصل الراوتر نفسه. ابقَ على هذا الوضع حتى تقوم بإجراء فحص شامل

للجهاز وإزالة البرمجيات الخبيثة بشكل صحيح.

الإقلاع إلى وضع الـ Safe Mode

بعد فصل الإنترنت عن الجهاز، عليك أن تلجأ إلى الإقلاع في الوضع الآمن. يعمل هذا

الوضع على تشغيل النظام باستخدام الحد الأدنى من الموارد والتعريفات الضرورية فقط

مما يُساعد على منع البرمجيات الخبيثة من الانتشار أيضًا ويحول دون تدخلها في عمل

برامج مكافحة الفيروسات، بالتالي تُصبح عملية إزالتها أكثر سهولة. توجد بالفعل عدة طرق للدخول إلى الوضع الآمن، لكننا قمنا مسبقًا بشرح الطريقة

الأبسط في موضوع "كيفية الإقلاع إلى الوضع الآمن (Safe Mode) في ويندوز"، لذا نوصي بمراجعته.

افحص الجهاز وأزل ما يمكن إزالته

بمجرد أن تقوم بتشغيل النظام في الوضع الآمن، قد تستطيع أن تُزيل البرمجيات

الخبيثة بسهولة. قم أولًا بإجراء فحصٍ شامل للنظام باستخدام

أداة الحماية Windows Security التي يوفرها نظام ويندوز وذلك لتحديد التهديدات الأمنية وتقييدها أو

حذفها إذا تم العثور عليها. بعد ذلك، قم بإجراء فحصٍ ثانٍ باستخدام برنامج مكافحة

فيروسات خارجي مثل Malwarebytes لفحص جميع الملفات والبرامج والعمليات بحثًا عن أي علامات تدل على وجود

البرمجيات الخبيثة. من خلال هذا الفحص المزدوج سيتم الكشف عن أي ملفات تضر نظامك

وإزالتها. فقد تأكد من استخدامك أدوات حماية مُحدثة باستمرار لتتمكن من كشف أحدث

البرمجيات الخبيثة.

افحص الجهاز يدويًا

على الرغم من أن فحص الجهاز باستخدام البرامج المتخصصة قد يزيل التهديدات الأمنية

بشكل نهائي، فإن بعض البرمجيات الخبيثة قد تتنكر في صورة "برامج عادية" تمر عبر

مضادات الفيروسات وتظل تعمل في الخلفية دون اعتراض. لذلك ينبغي التأكد من عدم

وجود هذا النوع من البرامج المشبوهة التي قد تكون قد ثُبِّتت دون علمك وذلك عن

طريق فحص النظام يدويًا.

كل ما عليك هو فتح تطبيق Settings في ويندوز (بالضغط على مفتاحي Win + I معًا)

والانتقال إلى قسم "Apps" ثم "Installed Apps" وقم بمراجعة قائمة التطبيقات

والبرامج المُثبتة بحثًا عن أي برامج مشكوك في أمرها أو لا تتذكر أنك قمت

بتثبيتها من قبل. في هذه الحالة، اضغط على زر القائمة ( ⁝ ) أمام اسم

البرنامج واختر "Uninstall" لإزالته على الفور.

راقب استهلاك الموارد عبر الـ Task Manager

تعمل بعض البرمجيات الخبيثة، مثل برامج التعدين، في الخفاء وتستهلك قدرات المعالج

من أجل تعدين العملات الرقمية أو تنفيذ عمليات أخرى ثقيلة ومكثفة. هناك أيضًا

برمجيات الهدف منها هو تقصير عمر جهازك من خلال وضع عبء إضافي على الموارد مثل

الرامات أو وحدة التخزين لاستهلاكها بشكل مكثف. في جميع الحالات، ينبغي استخدام

أداة Task Manager في ويندوز لكشف مثل هذه الأنشطة المريبة، فإذا شعرت

بتراجع أداء جهازك دونًا عن الحد المعتاد، اضغط بزر الفأرة الأيمن على شريط

المهام ثم حدد "Task Manager" من القائمة. بعدها تأكد من وجودك في قسم

"Processes" وراقب نشاط العمليات التي تستهلك الموارد.

لتسهيل الأمر، قم بفرز العمليات من الأكثر إلى الأقل استهلاكًا عن طريق الضغط على

رأس الأعمدة: CPU و RAM و Disk و Network. إذا لاحظت أن هناك

عملية أو برنامج ما غريب يستهلك الموارد بكثافة، فاضغط عليه بزر الفأرة الأيمن

واختر "Open file location" واحذفه إن أمكن. لكن ضع في اعتبارك ان بعض العمليات

الطبيعية في ويندوز تحمل أسماء غير مألوفة وتستهلك أيضًا موارد الجهاز. قبل أن

تحذف أي ملف أو توقفه ابحث عنه على الإنترنت حتى لا تحذف ملف ضروري.

اقرأ أيضًا:

5 أشياء لا تعرفها عن أداة Task Manager في ويندوز

افحص قائمة برامج الإقلاع

يمكن للبرمجيات الخبيثة أن تختبئ ضمن البرامج التي تعمل تلقائيًا فور بدء تشغيل

الكمبيوتر بحيث تضمن عملها دائمًا حتى بعد إعادة تشغيل الجهاز وربما تتسبب في

جعل إقلاع الويندوز يستغرق وقت طويل. لذا يساعدك فحص قائمة برامج الإقلاع في التعرف على أي برامج ضارة قد تعمل دون

علمك.

للقيام بذلك، افتح أداة Task Manager واذهب إلى قسم "Startup" ثم ابحث عن أي

برامج غير مألوفة أو مشبوهة، انقر عليها بزر الفأرة الأيمن ثم عطّلها بالضغط على

خيار "Disable" لمنعها من البدء تلقائيًا عند تشغيل الكمبيوتر. يُمكنك أيضًا أن

تذهب إلى مكان الملف المسؤول عن تشغيل هذا البرنامج مثلما فعلنا سابقًا (الضغط

بزر الماوس الأيمن واختيار Open File Location) للوصول إلى الملف المصدر

وفحصه أو حذفه.

القِ نظرة على المهام المجدولة

يمكن للبرمجيات الخبيثة – بعد تسللها إلى جهازك – أن تُنشئ مهام مُجدولة تعمل

تلقائيًا في أوقات معينة وتستمر في العمل حتى بعد إزالة المصدر الأصلي للفيروس.

لهذا السبب من الضروري مُراجعة المهام المجدولة لتحديد أي مهام ضارة قد لا تزال

تعمل في الخلفية. هذه المهمة سهلة بفضل أداة في الويندوز تُسمى Task

Scheduler والتي يمكن تشغيلها عن طريق استدعاء نافذة Run (بالضغط على مفتاحي Win

+ R معًا) وكتابة الأمر "taskschd.msc" ثم الضغط على Enter.

ومن نافذة الأداة قم بفحص المهام النشطة في تبويبة Task Scheduler Library

واستعرض الملفات للعثور على المهام التي تم إعداداتها لتنفيذ إجراءات مشبوهة.

احذف أي مهمة تبدو غريبة بالنسبة لك عن طريق الضغط عليها بزر الفأرة الأيمن

واختيار "Delete". يُمكنك التأكد من طبيعة كل مهمة بالضغط عليها بزر الفأرة

الأيمن ثم اختيار "Properties" وقراءة التعليمات التي تقوم بتنفيذها في خانة

"Actions".

تأكد من أنك لست مُراقبًا

قد يكون الهدف من البرمجيات الخبيثة التجسس على الضحايا بهدف الابتزاز، وذلك

باستخدام وسائل متعددة مثل تسجيل ضغطات لوحة المفاتيح، سرقة البيانات الشخصية،

مراقبة الأنشطة، أو حتى تسجيل الضحية عبر كاميرا الويب إذا كانت متوفرة. لذلك،

من المهم التأكد من أنك لست مُعرضًا للمراقبة من خلال التحقق من عدم وجود أي

جهة تهديد قد أنشأت اتصالًا عن بُعد بجهاز الكمبيوتر الخاص بك وقامت بمراقبتك.

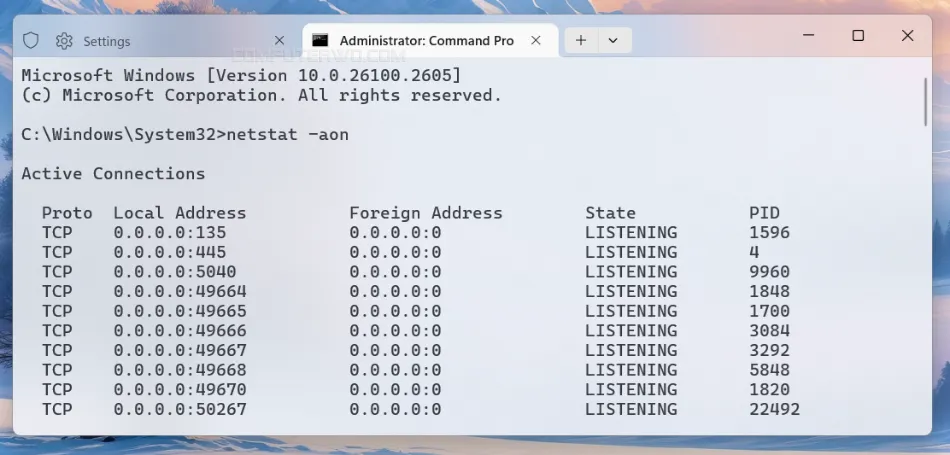

أسهل طريقة لفعل ذلك هي الحصول على قائمة بالاتصالات النشطة حاليًا على الجهاز

من خلال

فتح موجه الأوامر في ويندوز بصلاحيات المسؤول (Run as administrator) وكتابة الأمر "netstat -aon" ثم الضغط على Enter.

ستظهر لك الآن قائمة طويلة من عناوين الـ IP الخاصة باتصالات الشبكة

الحالية وبجوارها مُعرّف تحت خانة الـ PID، إذا كنت تشك في أحد العناوين، قم

بنسخه وابحث عن مصدره في

موقع IP Location.

إذا كان الموقع غير مألوف بالنسبة إليك، يمكنك أن تذهب إلى مدير المهام والتأكد

من وجودك في قسم "Details" ثم الضغط على خانة "PID" لفلترة المهام حسب أرقام الـ

PID. الآن ابحث عن المُعرّف المُشتبه به واضغط عليه بزر الفأرة الأيمن واختر

"Open file location" واحذفه فورًا.

تحقق من متصفح الإنترنت

الإنترنت هو المصدر الأساسي للإصابة بالبرمجيات الخبيثة، والمتصفحات هي وسيلة

دخولنا إلى الإنترنت، لذلك يجب التأكد من أن هذه البرمجيات لم تقم باختراق

متصفحك لمراقبة نشاطك على الإنترنت أو ضخ الإعلانات المزعجة أو إعادة توجيه

عمليات البحث لجهات أخرى. لفعل ذلك، تأكد من عدم وجود إضافات غريبة مُثبتة، وكذلك

عدم وجود أي نشاط مريب كأن يتم إعادة تحميل الصفحة بدون سابق إنذار. إذا وجدت أي

علامة من هذه العلامات فقم بحذف المتصفح نهائيًا وإعادة تحميله إن لم تكن واثقًا

من أنك تستطيع اقتلاع سبب المشكلة من جذوره.

كن حذرًا !

النصيحة العاشرة والأخيرة هي أن تكون حذرًا، فالوقاية خير من العلاج. إذا أُصيب

جهازك ببرمجية خبيثة فلا تهلع واتبع النصائح أعلاه بهدوء وعقلانية، وإذا لم يُصب

فكن حذرًا من نشاطك على الإنترنت عن طريق عدم الضغط على الروابط المشبوهة التي

تصلك عبر البريد الإلكتروني أو الرسائل النصية أو أيًا كان. أيضًا لا توقف برامج

الحماية مهما كان السبب، وابتعد عن المواقع المشبوهة الخاصة بالكراكات وخلافه.

ولا تُشارك معلوماتك مع أي أحد وتعامل بحذر وكن واعيًا بسلوكك عبر الإنترنت.