في السنوات الأخيرة، أصبحت هجمات الفدية كابوسًا يؤرق مستخدمي الكمبيوتر حول

العالم. اعتدنا أن تكون هذه الهجمات محصورة في الملفات وأنظمة التشغيل، حيث يقوم

المخترقون بتشفير بياناتك ومساومتك عليها — وهو ما حدث خلال تجربتنا مع الـ Ransomware. لكن ماذا لو أخبرتك أن الجيل الجديد من

برمجيات الفدية لن يكتفي بحجز ملفاتك، بل قد يتمكن قريبًا من الاستيلاء على أهم

قطعة في جهازك، وهي عقله؛ المعالج (CPU) ! وإذا كنت تعتقد أن هذا سيناريو خيالي أو

مُستبعد، فدعنا نبدد لك هذا الظن ونعرّفك بتفاصيل هذه المصيبة الجديدة التي لا

يمكن الاستهانة بها، وكيف يمكن أن تكون مستعدًا قبل أن يُفاجئك المستقبل!

هجمات الفدية على المعالج

كيف يتسلل فيروس الفدية إلى معالج الكمبيوتر

عادةً ما تقتصر برمجيات الفدية على تشفير ملفات النظام والمستندات المهمة داخل

نظام التشغيل، ما يجعل جهازك شبه عاجز عن العمل حتى تدفع الفدية أو تعيد تثبيت نظام التشغيل بعد فرمتة الهارد. لكن الجيل

الجديد من هذه البرمجيات قد يتجاوز كل ذلك، ليصل إلى المعالج كما قلنا. هنا لا

يكتفي المهاجمون بالسيطرة على الملفات، بل يستهدفون ما يمكن أن نسميه بـ "شيفرة

المعالج الدقيقة" أو الـ "Microcode"؛ وهي التعليمات البرمجية الداخلية التي تحدد

كيف يعمل المعالج ويتعامل مع جميع الأوامر، أو بمعنى آخر، طبقة برمجية تتحكم في كيفية تنفيذ الإشارات أو التعليمات التي يتلقاها المعالج.

هذه الشيفرة لا يتم برمجتها إلا من خلال الشركات المصنعة للمعالجات مثل AMD أو Intel، ويتم

إضافتها في المصنع أثناء عملية التصنيع، ويحصل المستخدم على تحديثات لها أحيانًا لحل مشاكل أمنية أو تصحيح أخطاء أو لتحسين الأداء. لكن، إذا نجح أحد المخترقين في

اكتشاف ثغرة في البرنامج الداخلي للمعالج واستطاع إضافة شيفرة مايكروكود ملغمة بدلًا من

الأصلية، تصبح سيطرته على الجهاز شبه كاملة ويصبح إصلاح الضرر شديد الصعوبة لدرجة تجعل التخلص من المعالج هو الحل النهائي.

ورغم أن هذا السيناريو كان يبدو مستحيلًا، فإنه لم يعد كذلك تمامًا. فقد تمكن

باحثون في مجال الأمن السيبراني ضمن برنامج Google Bug Hunters من إثبات إمكانية دس شيفرة مايكروكود معدلة داخل أحد معالجات

AMD، وذلك باستغلال خطأ يجبر المعالج على اختيار رقم ثابت كل مرة يُطلب منه

اختيار رقم عشوائي. المخاوف تعززت أكثر بعدما أعلن أحد كبار الخبراء في مجال

تحليل التهديدات الإلكترونية عن تطوير نموذج أولي يثبت أن هذا الهجوم ممكن

فعليًا، رغم أنه لم يطرحه للعامة حتى الآن. ومع انتشار هذه الفكرة، صار من الوارد

أن يستغلها المخترقون في أي وقت.

ولم تتوقف المخاطر عند هذا الحد؛ فهناك بالفعل أدوات تُباع في الإنترنت المظلم (Dark Web) تتيح للمهاجمين تجاوز أنظمة الأمان الأساسية وتحميل برامج خبيثة في عمق الـ BIOS أو البرنامج التشغيلي للجهاز (Firmware). وهناك أيضًا تسريبات من محادثات مجموعات

قرصنة شهيرة توحي بأنهم بالفعل يعملون على تطوير طرق لإخفاء برمجيات الفدية داخل

أنظمة التشغيل الأساسية للأجهزة.

كيف تحمي نفسك من هذه الهجمات؟

في الحقيقة، يجب أن يكون السؤال: هل يمكن حماية أنفسنا من هذه الهجمات أصلًا؟ برامج

الحماية التقليدية الموثوقة، مثل مضادات الفيروسات، قادرة غالبًا على رصد هجمات

الفدية مبكرًا وإيقافها قبل أن تتسبب في أضرار جسيمة. لكن عندما يتعلق الأمر

بهجوم يستهدف المعالج نفسه، تصبح الأمور أكثر تعقيدًا. ففي حال أصيب المعالج

ببرمجية فدية، فإن الشيفرة الخبيثة تعمل حتى قبل بدء تشغيل النظام، متجاوزة بذلك

جميع وسائل الأمان التقليدية، لتتمكن من التحكم الكامل في كل جزء من أجزاء

الجهاز.

لكن الخبر الجيد هنا أنك لست بحاجة للقلق الشديد الآن، فحتى هذه اللحظة، لم تظهر

أي حالات حقيقية لانتشار مثل هذا النوع من البرمجيات الضارة. وتشير تقديرات

الخبراء إلى أن تطوير واستغلال هذا النوع من الثغرات يحتاج إلى سنوات من العمل،

وحتى إذا نجح المخترقون في ابتكار طريقة فعالة للهجوم، ستسارع الشركات المصنعة

للمعالجات إلى إصدار تحديثات عاجلة لعلاج المشكلة. كما أن وجود ثغرات بهذا

المستوى من الخطورة نادر جدًا في الأساس.

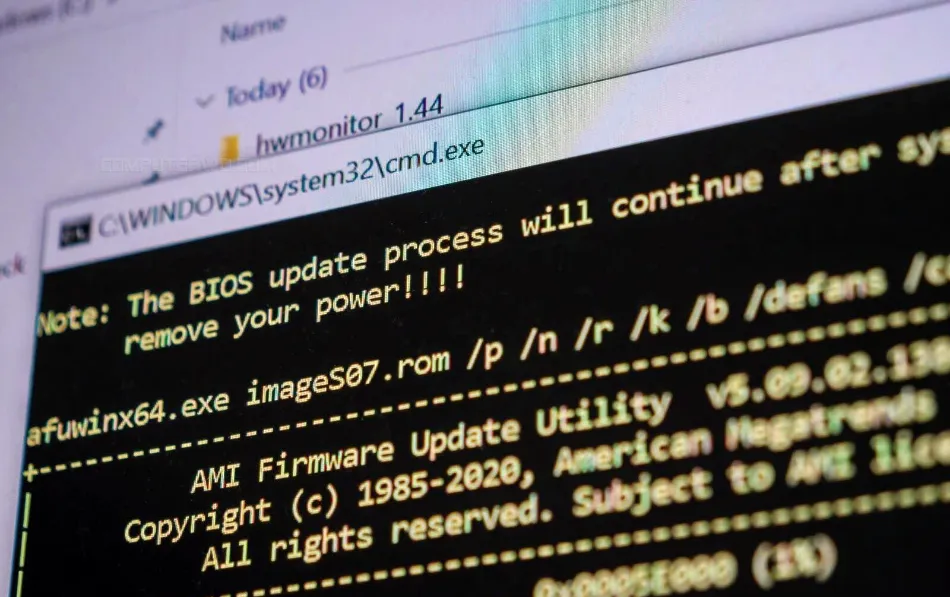

من جهة أخرى، فإن الاهتمام بتحديثات البيوس أصبح ضرورة لا يمكن تجاهلها، إذ إن

هذه التحديثات تسد الكثير من الثغرات وتمنحك طبقة إضافية من الحماية. وكلما ظهرت

مثل هذه التهديدات المتقدمة، زادت أهمية الحفاظ على تحديث جميع برامج جهازك،

وتجنب فتح الروابط أو الملفات مجهولة المصدر، أو تثبيت أي برامج من مواقع غير

موثوقة.

في النهاية، يجب أن تعرف أنه حتى وإن بقيَّ هذا التهديد مُستبعدًا اليوم، فإن

الحذر منه والاستعداد له واجب. اتّبع دائمًا أساسيات الحماية – مثل التي ذكرناها

توًا – وابقَ على اطلاعٍ دائم بما يحدث في عالم الحماية لتحافظ على جهازك وما عليه

من ملفات وبيانات.